Żyjemy w czasach, kiedy bezpieczeństwo danych to absolutny priorytet, prawda? Jednym z tych fundamentalnych zagrożeń, na które musimy uważać – zarówno my, jako użytkownicy, jak i firmy – jest atak siłowy, czyli popularnie zwany brute force. To taki sprytny trik w cyberświecie, gdzie ktoś systematycznie sprawdza wszystkie możliwe kombinacje znaków, żeby zgadnąć hasło albo klucz do szyfrowania. Brzmi prosto, ale uwierz mi, to wciąż działa, zwłaszcza jeśli zabezpieczenia są słabe. Atak brute force to taka podstawowa, ale wciąż groźna technika, którą trzeba po prostu zrozumieć i wiedzieć, jak się przed nią bronić.

Czym jest atak siłowy (brute force)? Szczegółowa definicja

Atak siłowy, czyli brute force, to po prostu metoda ataku komputerowego, która polega na tym, że atakujący systematycznie testuje każdą możliwą kombinację znaków. Celem jest oczywiście odgadnięcie właściwego hasła, klucza deszyfrującego lub innego tajnego ciągu danych.

Jak działa atak brute force?

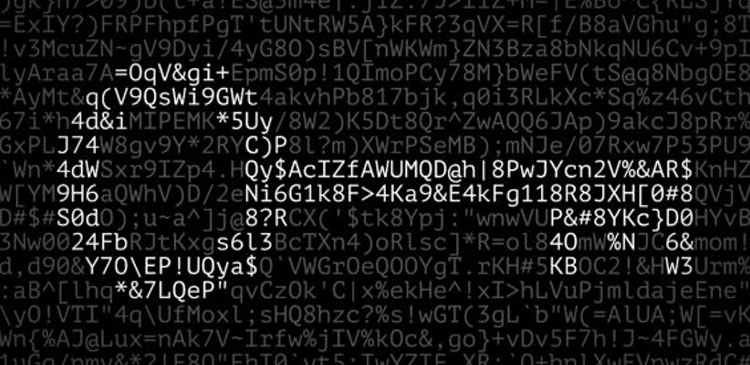

Mechanizm działania jest dość prosty, ale wymaga ogromnej mocy obliczeniowej i zazwyczaj sporych pokładów automatyzacji. Zaczyna się od wyboru celu – zazwyczaj jest to formularz logowania do jakiegoś User Account Login. Następnie atakujący zbiera albo generuje listę potencjalnych Password albo Credentials. Tutaj wkraczają w grę Automated Tools, które pozwalają na automatyczne i błyskawiczne testowanie każdej kombinacji z tej listy. To ciągłe powtarzanie prób logowania z różnymi danymi, aż w końcu trafi się na to właściwe hasło albo wyczerpie wszystkie możliwe warianty. Taka metodyczność i powtarzalność czynią tę technikę przewidywalną, ale jednocześnie bardzo skuteczną.

Warianty ataków siłowych

Jest sporo odmian ataków siłowych – różnią się strategią, narzędziami, ale cel zawsze jest ten sam: złamanie zabezpieczeń przez odgadywanie haseł lub kluczy. Mówiąc inaczej, to różne podejścia do tej samej idei Brute Force Attack.

Oto kilka z nich:

- Prosty atak brute force: Najbardziej podstawowa metoda. Testuje wszystkie możliwe kombinacje znaków, zaczynając od najkrótszych, a potem stopniowo wydłużając i komplikując. To podejście bardzo czasochłonne, ale może zadziałać przeciwko bardzo prostym, krótkim hasłom.

- Atak słownikowy (dictionary attack): Tutaj atakujący korzysta z gotowej listy popularnych haseł, słów ze słowników lub często używanych fraz. Zwykle jest to znacznie szybsze niż prosty brute force, bo skupia się na najbardziej prawdopodobnych opcjach.

- Atak hybrydowy: Ta metoda to połączenie prostego brute force z atakiem słownikowym. Bierze się słowa ze słownika i dodaje się do nich różne modyfikacje – liczby, znaki specjalne, wielkie litery, powtarzące się sekwencje. Chodzi o stworzenie bardziej złożonych, ale wciąż przewidywalnych haseł.

- Odwrócony atak brute force (reverse brute force): W tym przypadku atakujący zna jedno, często używane hasło i próbuje je zastosować do wielu różnych nazw użytkowników czy kont. Działa świetnie, jeśli jakieś hasło wyciekło z innego serwisu i ludzie go powszechnie używają.

- Password spraying: Podobne do odwróconego brute force. Polega na próbie użycia jednego lub kilku bardzo popularnych haseł (np. „password”, „123456”) na wielu kontach użytkowników naraz. Chodzi o to, żeby ominąć blokowanie kont po kilku nieudanych próbach, które zazwyczaj aktywuje się przy próbie złamania jednego hasła dla jednego użytkownika.

- Atak botnetem (Botnet Attack): Atakujący wykorzystuje sieć zainfekowanych komputerów (botnet), żeby równolegle przeprowadzać próby logowania. Dzięki temu atak jest znacznie szybszy i trudniej zidentyfikować jego źródło, bo ruch idzie z wielu różnych adresów IP.

- Atak offline vs online: Ataki mogą być przeprowadzane na dwa sposoby. Atak offline polega na zdobyciu zaszyfrowanego pliku z hasłami (np. z bazy danych) i próbie ich złamania na własnym sprzęcie. Atak online to bezpośrednie próby logowania do systemu przez sieć.

Każda z tych metod ma swoje plusy i jest stosowana w zależności od sytuacji, dostępnych narzędzi i celów atakującego. Warto pamiętać, że atak słownikowy, hybrydowy czy password spraying to często podkategorie lub warianty szeroko pojętej techniki brute force.

Cele i zastosowania ataków brute force

Ataki siłowe (brute force) to taki uniwersalny sposób działania cyberprzestępców, który pozwala im osiągnąć rozmaite cele, często związane z nieuprawnionym dostępem do danych lub systemów. Po prostu szukają dziur w zabezpieczeniach.

Do czego wykorzystywane są ataki siłowe?

Ataki brute force stosuje się w wielu scenariuszach przestępczych:

- Łamanie haseł do kont użytkowników: To najczęstszy cel. Chodzi o konta e-mail, profile w mediach społecznościowych, panele administracyjne stron internetowych czy dostęp do usług chmurowych (np. User Account Login).

- Odkrywanie kluczy szyfrujących: Atakujący mogą próbować odgadnąć klucze używane do szyfrowania danych lub komunikacji (np. Encryption Key), żeby potem odszyfrować wrażliwe informacje.

- Znajdowanie ukrytych stron lub katalogów na serwerach: Metody brute force wykorzystuje się do skanowania serwerów w poszukiwaniu ukrytych zasobów, takich jak niepubliczne strony internetowe, archiwa danych czy foldery administracyjne (Hidden Web Pages).

- Łamanie zabezpieczeń protokołów sieciowych: Atakujący mogą próbować dostać się do systemów, wykorzystując ataki brute force na protokoły takie jak SSH (Secure Shell) czy FTP (File Transfer Protocol), które służą do zdalnego zarządzania serwerami lub przesyłania plików.

- Dostęp do zaszyfrowanych plików lub danych: Jeśli plik jest zabezpieczony hasłem lub kluczem, atak brute force może być próbą jego odgadnięcia, żeby uzyskać dostęp do zawartości.

Zagrożenia wynikające z ataków brute force

Dobrze przeprowadzony atak siłowy może mieć dalekosiężne i bardzo negatywne konsekwencje. Prowadzi do poważnych naruszeń bezpieczeństwa danych i zakłóceń w działaniu systemów. Naruszenie bezpieczeństwa to zawsze poważny problem.

Jakie są skutki skutecznego ataku brute force?

Po udanym ataku brute force, ofiara może doświadczyć całego szeregu poważnych problemów:

- Unauthorized Access do kont i systemów: Najbardziej oczywistym skutkiem jest to, że atakujący uzyskuje nieautoryzowany dostęp do zasobów, które miały być chronione.

- Kradzież poufnych informacji (Data Theft): Gdy już uzyskają dostęp, cyberprzestępcy mogą wykraść wrażliwe dane – dane osobowe, finansowe, tajemnice handlowe czy własność intelektualną.

- Instalacja złośliwego oprogramowania (Malware Installation): Przejęte konta mogą być wykorzystane do dystrybucji Malware, infekowania innych systemów lub instalowania oprogramowania szpiegującego.

- Przejęcie konta do dalszych ataków (Account Compromise): Skompromitowane konto może stać się punktem wyjścia do kolejnych ataków na inne systemy w organizacji lub do działań phishingowych skierowanych do znajomych ofiary.

- Zakłócenie działania usług i systemów (Service Disruption): Ataki mogą prowadzić do awarii systemów, niedostępności usług (np. atak DDoS wspomagany próbami logowania) lub sabotażu danych.

- Naruszenie reputacji firmy lub osoby: Utrata danych lub wyciek informacji może mocno zaszkodzić reputacji, prowadząc do utraty zaufania klientów i partnerów.

- Konsekwencje finansowe: Wszystko to może przełożyć się na znaczące straty finansowe związane z odzyskiwaniem danych, naprawą systemów, karami prawnymi i utratą przychodów.

Efektywność ataków brute force: kiedy działają najlepiej?

Ataki siłowe, chociaż znane od dawna, nadal stanowią realne zagrożenie. Ich skuteczność zależy w dużej mierze od dwóch rzeczy: jakości zabezpieczeń celu i mocy obliczeniowej atakującego.

Siła słabych haseł i złożoność obliczeniowa

Ataki brute force działają najlepiej, gdy cel ma słabe hasło. Długość i złożoność hasła to kluczowe czynniki, które decydują o tym, ile czasu zajmie jego złamanie. Krótkie, proste hasła, składające się na przykład tylko z małych liter lub cyfr, można złamać w kilka sekund lub minut, używając nawet podstawowych narzędzi. Z drugiej strony, hasła długie i złożone, zawierające kombinację wielkich i małych liter, cyfr oraz znaków specjalnych, charakteryzują się ogromną Complexity. Odgadnięcie takiego hasła metodą brute force może zająć lata, stulecia, a nawet więcej niż czas istnienia wszechświata, co czyni je praktycznie niemożliwym do złamania w rozsądnym czasie. Dlatego siła tego typu ataków jest odwrotnie proporcjonalna do siły stosowanych Password i Encryption Key.

Rola botnetów i automatyzacji

W dzisiejszych czasach ataki brute force są niemal zawsze przeprowadzane z pomocą Automated Tools, często wspieranych przez sieci Botnet. Narzędzia te pozwalają na masowe i bardzo szybkie generowanie oraz testowanie kombinacji haseł, co znacząco skraca czas potrzebny do złamania nawet średnio silnych haseł. Wykorzystanie botnetu dodatkowo potęguje ten efekt. Sieć składająca się z tysięcy lub milionów zainfekowanych urządzeń może równolegle przeprowadzać próby logowania, rozkładając ruch na wiele adresów IP. To nie tylko przyspiesza atak, ale także maskuje jego źródło, utrudniając administratorom systemów identyfikację i blokowanie atakującego. Botnet Attack staje się przez to znacznie groźniejszym i trudniejszym do wykrycia zagrożeniem.

Jak chronić się przed atakami brute force?

Obrona przed atakami siłowymi wymaga zastosowania wielowarstwowych strategii bezpieczeństwa, które utrudnią lub uniemożliwią atakującym odgadnięcie haseł i uzyskanie dostępu do systemów. Zarówno użytkownicy indywidualni, jak i organizacje, powinni wdrożyć odpowiednie środki.

Podstawowe metody zabezpieczeń

Najważniejsze i najłatwiejsze do wdrożenia zabezpieczenia stanowią pierwszą linię obrony przed atakami brute force. Są one kluczowe dla każdego użytkownika Internetu.

- Silne hasła (Strong Passwords): Podstawą bezpieczeństwa jest używanie silnych, unikalnych haseł. Zalecana długość to minimum 13-15 znaków, a hasło powinno zawierać kombinację wielkich i małych liter, cyfr oraz znaków specjalnych. Należy unikać popularnych słów, nazwisk, dat urodzenia czy prostych sekwencji.

- Uwierzytelnianie wieloskładnikowe (Multi-Factor Authentication – MFA): Jest to jedno z najskuteczniejszych zabezpieczeń. MFA wymaga podania co najmniej dwóch różnych czynników uwierzytelniających, np. hasła i kodu wysłanego SMS-em, wygenerowanego przez aplikację lub potwierdzonego odciskiem palca. Nawet jeśli atakującemu uda się złamać hasło, bez drugiego czynnika nie uzyska dostępu.

- Blokowanie kont (Account Lockout): Wiele systemów posiada mechanizm automatycznego blokowania dostępu do konta po określonej liczbie nieudanych prób logowania. Ogranicza to czas, w jakim atakujący może próbować różnych kombinacji haseł.

- Ograniczanie szybkości (Rate Limiting): Jest to technika polegająca na ograniczeniu liczby prób logowania, które mogą być wykonane z jednego adresu IP w określonym czasie. Spowalnia to znacznie ataki, zwłaszcza te rozproszone.

Zaawansowane techniki obrony dla firm

Organizacje powinny stosować dodatkowe, bardziej zaawansowane rozwiązania, aby zapewnić kompleksową ochronę. Administratorzy systemów odgrywają tu kluczową rolę.

- Zapory sieciowe i WAF (WebApplicationFirewall): Wdrożenie zapór sieciowych, w tym zapór aplikacji internetowych (WAF), pomaga filtrować ruch i blokować podejrzane żądania, które mogą być częścią ataku brute force.

- Systemy IDS/IPS: Systemy wykrywania i zapobiegania intruzjom (IDS/IPS) monitorują ruch sieciowy w poszukiwaniu wzorców wskazujących na ataki, w tym próby brute force.

- Silne hashowanie haseł (PasswordHashing): Bezpieczne przechowywanie haseł v bazie danych za pomocą silnych algorytmów haszujących, takich jak bcrypt czy Argon2, z użyciem soli (salt), utrudnia odzyskanie haseł nawet w przypadku wycieku bazy danych.

- Analiza behawioralna (BehavioralAnalysis): Zaawansowane systemy wykorzystujące uczenie maszynowe do analizy zachowań użytkowników i systemów mogą wykrywać anomalie wskazujące na atak, zanim dojdzie do poważnego naruszenia.

- Regularne audyty i aktualizacje: Utrzymywanie oprogramowania w aktualnym stanie oraz regularne audyty bezpieczeństwa pozwalają wykryć i załatać luki, które mogłyby zostać wykorzystane do ataków.

- Plan zarządzania incydentami (IncidentResponsePlan): Posiadanie dobrze opracowanego planu działania na wypadek incydentu bezpieczeństwa jest kluczowe dla szybkiego i skutecznego reagowania na potencjalne ataki.

Znane przykłady ataków brute force

Chociaż wiele ataków brute force pozostaje niewykrytych lub jest częścią większych kampanii, niektóre incydenty historyczne pokazują ich znaczenie i potencjalne skutki. Często są one elementem większej strategii.

Studium przypadków i historyczne incydenty

- Atak na Bank Bangladeszu (2016): W tym głośnym incydencie cyberprzestępcy z grupy Lazarus Group wykorzystali skradzione dane uwierzytelniające, które mogły być zdobyte metodą brute force, aby uzyskać dostęp do systemu SWIFT. Chcieli ukraść 850 milionów dolarów, a udało im się przejąć 81 milionów.

- Ataki DDoS z elementami brute force: W przeszłości odnotowano przypadki, gdzie ataki typu Distributed Denial of Service (DDoS) były łączone z próbami brute force. Na przykład, złożony atak na serwery DNS w USA w 2002 roku mógł zawierać elementy siłowego testowania zabezpieczeń, a potężne ataki DDoS w 2018 roku, wykorzystujące botnety, również mogły współistnieć z próbami odgadywania haseł.

- Incydenty ENISA (ogólne, 2020): Europejska Agencja ds. Bezpieczeństwa Sieci i Informacji (ENISA) w swoich raportach wielokrotnie wskazywała na powszechność ataków wykorzystujących skradzione dane uwierzytelniające, które często są wynikiem ataków brute force. Te incydenty dotyczyły różnych sektorów i często były powiązane z socjotechniką oraz błędami konfiguracji systemów.

Podsumowanie: Brute Force – zagrożenie, którego nie można ignorować

Atak siłowy, czyli brute force, pozostaje jednym z najbardziej fundamentalnych i wciąż groźnych rodzajów Cyber Attack. Jego prostota i potencjalna skuteczność przeciwko słabym zabezpieczeniom sprawiają, że jest on wykorzystywany przez cyberprzestępców na całym świecie. Wraz ze wzrostem mocy obliczeniowej komputerów i dostępności zaawansowanych narzędzi, zagrożenie to stale ewoluuje. Skuteczne metody obrony, takie jak stosowanie silnych haseł, uwierzytelniania wieloskładnikowego oraz ciągły System Monitoring, są kluczowe w ochronie przed tym rodzajem zagrożenia. Ignorowanie tego typu ataków może prowadzić do katastrofalnych skutków dla bezpieczeństwa danych i ciągłości działania systemów.

FAQ – najczęściej zadawane pytania o brute force

Jakie jest najsłabsze hasło, które można złamać metodą brute force?

Najsłabsze hasło to takie, które jest najkrótsze i zawiera najprostszą kombinację znaków. Przykłady takich haseł to „123456”, „password”, „admin”, „qwerty” czy „111111”. Te kombinacje, składające się z kilku powszechnie używanych znaków, mogą zostać złamane metodą brute force lub słownikową w ciągu sekund lub minut przy użyciu standardowego oprogramowania.

Czy atak brute force jest nielegalny?

Tak, nieautoryzowane próby uzyskania dostępu do systemów, danych lub kont za pomocą ataków brute force są w większości jurysdykcji nielegalne. Stanowią one formę naruszenia bezpieczeństwa i mogą być traktowane jako przestępstwo komputerowe, podlegające karom prawnym. Jest to forma Unauthorized Access, która jest karalna.

Jak długo trwa atak brute force?

Czas trwania ataku brute force jest zmienny i zależy od wielu czynników. Najważniejsze z nich to: siła (długość i złożoność) hasła, dostępna moc obliczeniowa atakującego oraz zastosowane zabezpieczenia po stronie ofiary, takie jak Account Lockout czy Rate Limiting. Bardzo słabe hasła mogą zostać złamane w ciągu sekund lub minut. Natomiast próba złamania silnego, długiego i złożonego hasła metodą brute force może trwać teoretycznie miliony lat, czyniąc atak praktycznie niewykonalnym.

Czy VPN chroni przed atakami brute force?

Sieć VPN (Virtual Private Network) zapewnia szyfrowanie ruchu internetowego i ukrywa adres IP użytkownika, co może utrudnić śledzenie jego aktywności online. Jednak VPN samo w sobie nie stanowi bezpośredniej ochrony przed atakami brute force skierowanymi na konkretną usługę czy konto. Chroni bardziej przed potencjalnym przechwyceniem danych w sieci lub maskuje źródło ataku, ale nie uniemożliwia prób logowania do aplikacji czy systemu, jeśli atakujący zna nazwę użytkownika i adres docelowy.

Jakie narzędzia wykorzystują atakujący do brute force?

Atakujący do przeprowadzania ataków brute force wykorzystują różnorodne Automated Tools. Do popularnych przykładów należą:

- Hydra: Bardzo wszechstronne narzędzie do ataków na różne protokoły sieciowe.

- John the Ripper: Potężny łamacz haseł, często używany do analizy bezpieczeństwa lub przeprowadzania ataków offline.

- Hashcat: Zaawansowane narzędzie wykorzystujące moc obliczeniową kart graficznych (GPU) do bardzo szybkiego łamania haseł.

- Medusa: Kolejne narzędzie do szybkich ataków na wiele usług sieciowych.

Narzędzia te znacząco automatyzują proces prób i błędów, co jest kluczowe dla skuteczności ataków siłowych.

Podsumowanie: Brute Force w pigułce

| Aspekt | Opis |

|---|---|

| Co to jest? | Metoda ataku polegająca na systematycznym testowaniu wszystkich możliwych kombinacji znaków w celu odgadnięcia hasła lub klucza. |

| Jak działa? | Wykorzystuje automatyczne narzędzia do generowania i testowania ogromnej liczby kombinacji, często z wykorzystaniem botnetów. |

| Główne cele | Nieautoryzowany dostęp do kont, odgadywanie kluczy szyfrujących, znajdowanie ukrytych zasobów, łamanie zabezpieczeń protokołów. |

| Największe zagrożenia | Kradzież danych, instalacja malware, przejęcie konta, zakłócenie usług, naruszenie reputacji, straty finansowe. |

| Kiedy jest skuteczny? | Głównie przy słabych hasłach; skuteczność maleje wraz ze wzrostem długości i złożoności hasła. |

| Jak się chronić? | Silne, unikalne haseła, uwierzytelnianie wieloskładnikowe (MFA), blokowanie kont, ograniczanie szybkości prób logowania, zapory sieciowe. |

Poszukujesz agencji SEO w celu wypozycjonowania swojego serwisu? Skontaktujmy się!

Paweł Cengiel

Cechuję się holistycznym podejściem do SEO, tworzę i wdrażam kompleksowe strategie, które odpowiadają na konkretne potrzeby biznesowe. W pracy stawiam na SEO oparte na danych (Data-Driven SEO), jakość i odpowiedzialność. Największą satysfakcję daje mi dobrze wykonane zadanie i widoczny postęp – to jest mój „drive”.

Wykorzystuję narzędzia oparte na sztucznej inteligencji w procesie analizy, planowania i optymalizacji działań SEO. Z każdym dniem AI wspiera mnie w coraz większej liczbie wykonywanych czynności i tym samym zwiększa moją skuteczność.